| เผยแพร่ |

|---|

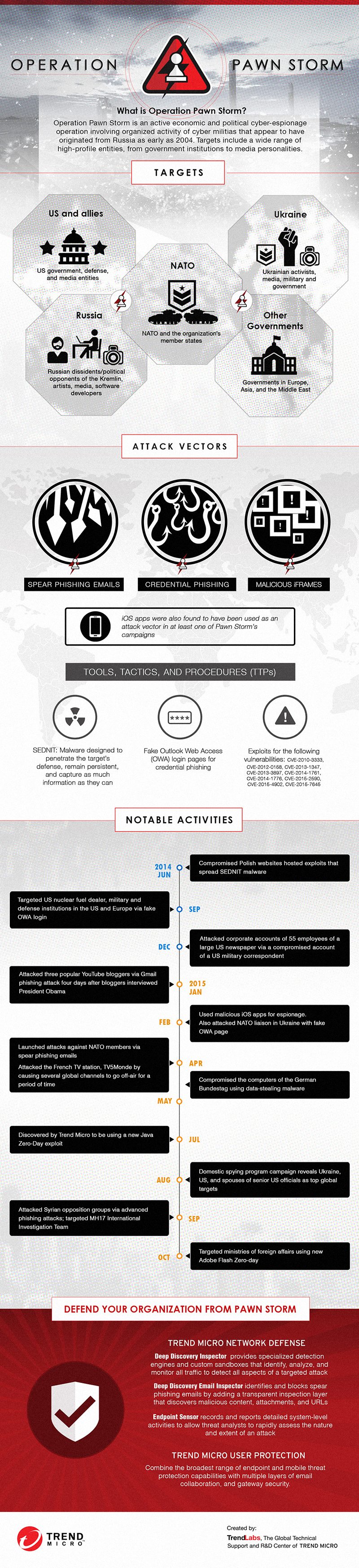

จากรายงานฉบับล่าสุดของ เทรนด์ ไมโคร (Trend Micro) เกี่ยวกับแก๊งอาชญากรข้ามชาติ Pawn Storm (ที่มีนิกเนมต่างๆ ไม่ว่าจะเป็น APT28, Fancy Bear, Strontium เป็นต้น) ที่รายงานถึงความเคลื่อนไหวของทีมแฮกเกอร์ระดับโลกนี้ ซึ่งฝากผลงานไว้มากมายและยาวนานกว่าที่เคยคิด โดยเฉพาะการยกระดับมาทำผลิตภัณฑ์โซลูชั่นสำหรับขายแฮกเกอร์รายอื่นด้วย โดย เทรนด์ ไมโคร พบกิจกรรมของแก๊งนี้มาตั้งแต่ 17 ปีก่อนหน้า ซึ่งเน้นทำตลาดโจมตีกลุ่มหน่วยงานภาครัฐ ทหาร สื่อมวลชน และองค์กรทางการเมืองต่างๆ ทั่วโลก ในรายงานฉบับนี้จะกล่าวถึงการเปลี่ยนกลุ่มเป้าหมายมาเน้นการหลอกลวงหรือสร้างข่าวลวงทางไซเบอร์ในช่วง 2 ปีที่ผ่านมา แถมมีความเคลื่อนไหวเพิ่มมากขึ้นถึงสี่เท่าภายในปีที่แล้วปีเดียว

ทีมนักวิจัยของเทรนด์ ไมโคร ได้พบร่องรอยการเคลื่อนไหวของ Pawn Storm มาตั้งแต่ปี 2547 แต่มีรายงานเป็นทางการฉบับแรกที่ตีพิมพ์ออกมาเกี่ยวกับอาชญากรกลุ่มนี้ในปี 2557 ซึ่งตั้งแต่นั้นเป็นต้นมาก็พบการโจมตีองค์กรระดับโลกทั้งหลายที่มักพบว่ามีความเกี่ยวข้องในเชิงต่อต้านหรือเป็นศัตรูทางการเมืองกับรัสเซีย แก๊งนี้ได้โจมตีองค์กรต่างๆ สำเร็จมาแล้วทั่วโลกด้วยกลยุทธ์การหลอกเอารหัสผ่านจากเหยื่อ ที่มีการวางแผนล่วงหน้าไว้อย่างละเอียด จำเพาะ และแยบยล

นอกจากการโจมตีในช่วงการเลือกตั้งของสหรัฐ ที่สร้างความฮือฮาพาดหัวสำนักข่าวทุกฉบับมาแล้วนั้น ก็มีองค์กรชื่อดังอีกหลายรายที่ตกเป็นเหยื่อในช่วง 3 ปีที่ผ่านมา เช่น เดือนมิถุนายน 2557 โจมตีเว็บไซต์รัฐบาลของโปแลนด์, กันยายน 2557 โจมตีผู้ผลิตเชื้อเพลิงนิวเคลียร์รายใหญ่ของสหรัฐด้วยการสร้างเพจล็อกอิน Outlook Web Access หลอกๆ สำหรับพนักงานของบริษัท นอกจากนี้ ยังใช้การโจมตีแบบเดียวกันนี้กับหน่วยงานทางการทหารทั้งในสหรัฐ และประเทศในโซนยุโรปด้วย, ธันวาคม 2557 โจมตีบัญชีผู้ใช้ของพนักงานบริษัทหนังสือพิมพ์ยักษ์ใหญ่ในสหรัฐ รวมถึงแฮกบัญชีผู้ใช้ของตัวแทนการทหารของสหรัฐ อีกหลายครั้งภายในเดือนเดียวกัน, มกราคม 2558 โจมตีบล็อกเกอร์ยูทูบชื่อดัง 3 ราย ด้วยการโจมตีแบบหลอกลวงผ่าน Gmail ซึ่งการโจมตีดังกล่าวเกิดขึ้นเพียงแค่ 4 วันหลังจากที่บล็อกเกอร์กลุ่มดังกล่าวได้สัมภาษณ์ประธานาธิบดีสหรัฐ บารัค โอบามา ที่ทำเนียบขาว, กุมภาพันธ์ 2558 ตรวจพบการใช้แอพพ์อันตรายบน iOS เพื่อล้วงความลับ และกันยายน 2558 ทำเซิร์ฟเวอร์ปลอมที่ทำตัวเลียนแบบเซิร์ฟเวอร์ SFTP (Secure File Transfer Protocol) ของคณะกรรมการความปลอดภัยของฮอลแลนด์ พร้อมทั้งทำเซิร์ฟเวอร์ Outlook Web Access (OWA) ปลอมที่ใช้เล่นงานสมาชิกคณะกรรมการดังกล่าวที่มีส่วนร่วมในการสืบสวนเหตุการณ์ MH17 และตุลาคม 2558 ทางเทรนด์ ไมโคร ตรวจพบการใช้โค้ดที่ใช้ช่องโหว่บน Adobe Flash แบบ Zero-day เพื่อเจาะกลุ่มเหยื่อที่เป็นกระทรวงการต่างประเทศหลายแห่ง โดยใช้อีเมล์หลอกลวงแบบเจาะจงเป้าหมาย

ปี 2559 แก๊ง Pawn Storm ก็ยังคงทำการโจมตีทางไซเบอร์อย่างต่อเนื่อง รวมทั้งเริ่มมีการใช้เทคนิคที่หลากหลายมากขึ้นด้วย โดยนอกจากการหลอกลวงเพื่อล้วงความลับและรหัสผ่านจากเหยื่อที่มีมูลค่าสูงมากขึ้นเรื่อยๆ แล้ว ก็ยังมีการสร้างข่าวลวงทางไซเบอร์ด้วย ซึ่งเมื่อพิจารณาจากโดเมนหลอกที่มีการตั้งขึ้นมาแล้ว จะพบว่าแก๊งนี้เจาะกลุ่มเหยื่อที่เป็นพรรคการเมือง และสื่อมวลชนเป็นพิเศษ

ในการโจมตีช่วงแรกนั้น แก๊งนี้ใช้วิธีหลอกลวงเพื่อล่อเอารหัสผ่านโดยออกแบบกระบวนการให้เข้ากับเหตุการณ์ตามตำแหน่งต่างๆ ของโลก เพื่อให้เหยื่อวางใจมากที่สุด ด้วยการออกแบบอีเมล์ที่มีการสะกดและใช้ไวยากรณ์ได้ถูกต้องตามหลักภาษาของเหยื่อ เพื่อใช้หลบระบบกรองจดหมายขยะของเป้าหมาย

นอกจากนี้ ยังเล็งเป้าไปที่บัญชีอีเมล์องค์กรที่เปิดให้ล็อกอินผ่านหน้าเว็บในฐานะที่เป็นจุดอ่อนมากที่สุดในกระบวนการจัดการข้อมูลของธุรกิจ ซึ่งบัญชีเหล่านี้จะให้ข้อมูลลับมากมายที่นำไปใช้ประโยชน์ในการสร้างกระแสสังคมแก่คนหมู่มากได้ด้วย ตัวอย่างเช่น Pawn Storm ได้ขโมยข้อมูลจากบัญชีเว็บเมล์ของ World Anti-Doping Agency (WADA) เมื่อปี 2559 โดยครั้งนั้นแก๊งนี้ใช้ชื่อเล่นว่า “Fancy Bear” เพื่อสร้างกระแสในกลุ่มนักกีฬาชาวรัสเซียที่โดนแบนจากกีฬาโอลิมปิกฤดูร้อน เป็นต้น นอกจากนี้ บัญชีเว็บเมล์ยังอาจถูกนำไปใช้เป็นบันไดก้าวไปสู่การเจาะระบบขององค์กรเป้าหมายได้มากขึ้นด้วย

Pawn Storm ยังเน้นการแฮกบัญชีเว็บเมล์สาธารณะของคนที่มีชื่อเสียงหรือมีบทบาทสำคัญ เช่น จาก Yahoo! และ Gmail มาอย่างต่อเนื่อง โดยแก๊งนี้จะคอยส่งอีเมล์หลอกลวงที่ออกแบบเป็นพิเศษเพื่อเจาะจงเป้าหมายไปยังเหยื่อ หลายครั้งต่อสัปดาห์ พยายามปรับเปลี่ยนหลากหลายรูปแบบเรื่อยๆ จนกว่าเหยื่อจะหลงกล ซึ่งทีมนักวิจัยพบร่องรอยอีเมล์หลอกลวงพวกนี้นับพันรายการตั้งแต่ช่วงต้นปี 2558

หลังจากเหยื่อหลงกลเทคนิคการหลอกลวงทางจิตวิทยา ด้วยการคลิกลิงค์อันตราย หรือเปิดไฟล์แนบที่ติดไวรัสแล้ว ผู้โจมตีจะเริ่มขั้นตอนต่อไปด้วยการใช้มัลแวร์อย่างง่ายในการสแกนเครือข่ายเป้าหมายเพื่อหาข้อมูลทั้งลับต่างๆและข้อมูลสำคัญเกี่ยวกับระบบ จากนั้นแก๊ง Pawn Storm นี้จะค่อยๆ เก็บรวบรวมข้อมูลจากระบบของเหยื่ออย่างเงียบๆ ซึ่งอาจใช้เวลานานเป็นปี ซึ่งเมื่อเรียนรู้มากขึ้นเกี่ยวกับเหยื่อ แล้วพบว่าเป็นเหยื่อที่มีมูลค่าในการทำเงินสูงหรือน่าเอามาใช้ประโยชน์ได้มากแล้ว พวกเขาก็จะปล่อยมัลแวร์ก๊อกสองที่ล้วงข้อมูลลึกเข้าไปอีก ซึ่งเหยื่อมูลค่ากลุ่มนี้มักเป็นหน่วยงานขนาดเล็กที่สังกัดองค์กรขนาดใหญ่ที่เป็นเป้าหมายที่แท้จริง

ทั้งนี้ Pawn Storm ใช้ข้อมูลได้นี้ไปใช้ประโยชน์สองรูปแบบ ได้แก่ ใช้ในการเจาะระบบลึกเข้าไปอีกในเครือข่ายของเป้าหมายที่เกี่ยวข้อง โดยเฉพาะการทำเป็นจุดส่งต่อการโจมตีหรือ Island Hop เช่น ใช้ส่งอีเมล์ที่ปลอมตัวตนออกไปหาเหยื่อภายนอก และ นำข้อมูลอีเมล์ลับมาเผยแพร่ เพื่อสร้างความอับอายหรือทำให้เสื่อมเสียชื่อเสียงในที่สาธารณะ

อย่างไรก็ตาม เทรนด์ ไมโคร มองเห็นแนวโน้มที่แก๊งนี้จะทวีความรุนแรงอย่างต่อเนื่องในปี 2560 โดยทางทีมนักวิจัยของเทรนด์ ไมโคร ต่างพยายามไล่ตามเพื่อค้นหาโดเมนที่แก๊งนี้ใช้ก่อเหตุ โดยเฉพาะโดเมนที่จดขึ้นเพื่อเคลื่อนไหวที่เกี่ยวข้องกับเหตุการณ์ทางการเมืองในฝรั่งเศสและเยอรมนี อย่างองค์กรด้านการเมืองของเยอรมนี Konrad Adenauer Stiftung และแคมเปญหาเสียงของประธานาธิบดีฝรั่งเศสคนใหม่อย่าง เอ็มมานูแอล มาครง ที่ตกเป็นเป้าโจมตีในปีนี้

แก๊ง Pawn Storm ยังคงตกเป็นเป้าความสนใจของสื่ออย่างต่อเนื่อง นับตั้งแต่ข่าวพาดหัวใหญ่ในปี 2559 เกี่ยวกับการโจมตีที่ส่งผลต่อการลงคะแนนเลือกตั้งของสหรัฐ ทางเทรนด์ ไมโคร ยังพบแนวโน้มการโจมตีลักษณะเดียวกันนี้ที่จะเกิดขึ้นต่อเนื่อง โดยเฉพาะจากรายงานการคาดการณ์ปี 2560 ของเทรนด์ ไมโคร ที่ระบุว่า การสร้างข่าวลือข่าวลวงเพื่อเป็นกระแสทางไซเบอร์จะเกิดขึ้นมหาศาลจนกลายเป็นเรื่องปกติ นอกจากนี้ รายงานยังแสดงให้เห็นถึงการเข้าไปยุ่งเกี่ยวของแก๊งนี้กับการเลือกตั้งทั้งในฝรั่งเศสและเยอรมนี

องค์กรทางการเมืองต่างๆ เช่นเดียวกับองค์กรอื่นๆ ทั่วโลกนั้นควรจัดการด้านความปลอดภัยด้วยสมมุติฐานว่าตัวเองโดนเจาะระบบหรือฝังมัลแวร์สืบความลับไปแล้วอยู่ตลอด ตั้งแต่บริเวณห้องรับรองไปจนถึงห้องเซิร์ฟเวอร์ ทุกฝ่ายต้องทำงานร่วมกันเพื่อปกป้องข้อมูลที่เป็นความลับจากแฮกเกอร์ทั้งหลายไม่ว่าจะเป็น Pawn Storm, แฮกเกอร์ที่เป็นนักเคลื่อนไหวทางการเมือง, กลุ่มอาชญากรไซเบอร์ หรือแม้แต่ภัยที่เกิดจากคนภายในองค์กรเอง การปล่อยให้ข้อมูลที่เป็นความลับ และทรัพย์สินทางปัญญาหลุดรอดไปอยู่ในมือผู้ไม่หวังดี มักมีจุดจบที่ไม่สวยไม่ว่าจะเป็นองค์กรใดๆ

ที่มา: มติชนออนไลน์